我们一般使用的运营商的宽带默认使用的是公共DNS解析服务,但是公共DNS会存在不安全问题、广告问题、行为跟踪等问题。于是就有了自己搭建DNS的服务,AdGuard 就是一个支持自建DNS解析服务的程序,可以安装在Windows、Mac、Android、iOS、浏览器插件、甚至路由器和虚拟机里面,使用自己搭建的DNS服务,优点在于可以自己管理设备的网络访问行为,更加安全,屏蔽一些发烦人的广告。AdGuard 是拥有可获取最佳网络冲浪体验所需全部功能的独特程序。其组合了世界上最高级的广告拦截器,隐私保护模块以及家长控制 - 可协同任何浏览器和应用工作。过滤器是适用于广告内容(包括横幅、弹出广告等等)过滤规则的集合。AdGuard 设有由我们自主创建的基本过滤器。且 AdGuard 开发者不断改进并补充它们,希望能够满足大部分用户的需求。因此,每一个 AdGuard 应用程序随时都可以自主更新所开启的过滤器。

AdGuard Home官网

https://adguard.com/zh_cn/welcome.html

AdGuard Home官方下载:

https://github.com/AdguardTeam/AdGuardHome/releases

功能介绍

广告拦截

安全网络冲浪

隐私保护

家长控制

保护您的数据

在线掩饰自己

安装开始

CentOS 7 安装方法如下:(可根据自己的平台下载最新版本)

#下载AdGuard Home wget https://github.com/AdguardTeam/AdGuardHome/releases/download/v0.103.3/AdGuardHome_linux_amd64.tar.gz #解压 tar -zxvf AdGuardHome_linux_amd64.tar.gz #进入AdGuardHome目录 cd AdGuardHome #放行3000端口(AdGuardHome初始化需要使用) #firewalld放行3000端口 firewall-cmd --zone=public --add-port=3000/tcp --permanent firewall-cmd --reload #iptables放行3000端口 iptables -A INPUT -p tcp --dport 3000 -j ACCEPT service iptables save #启动AdGuard Home ./AdGuardHome

浏览器打开http://IP:3000,就会打开安装界面。

端口设置

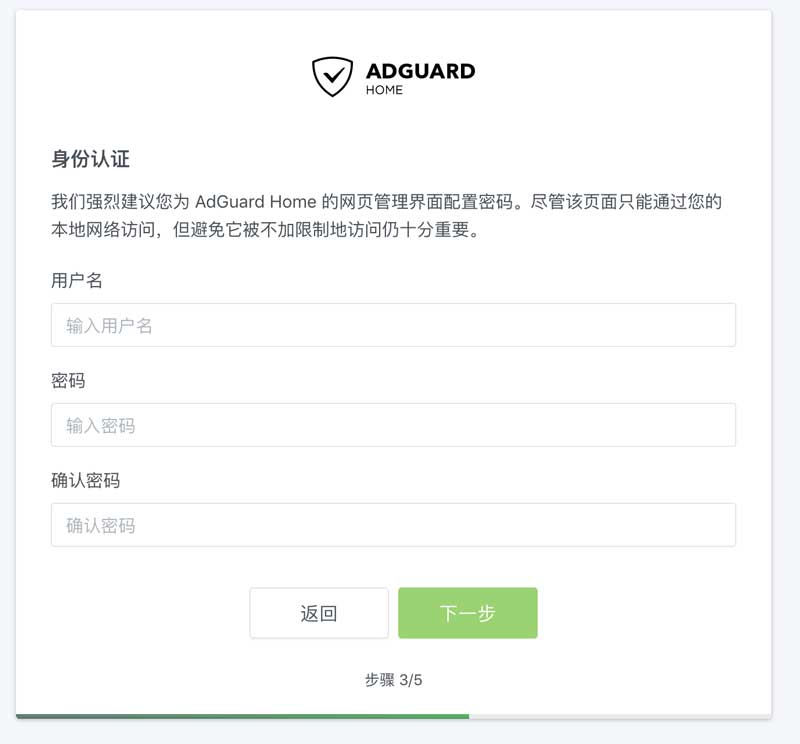

设置管理员账号和密码

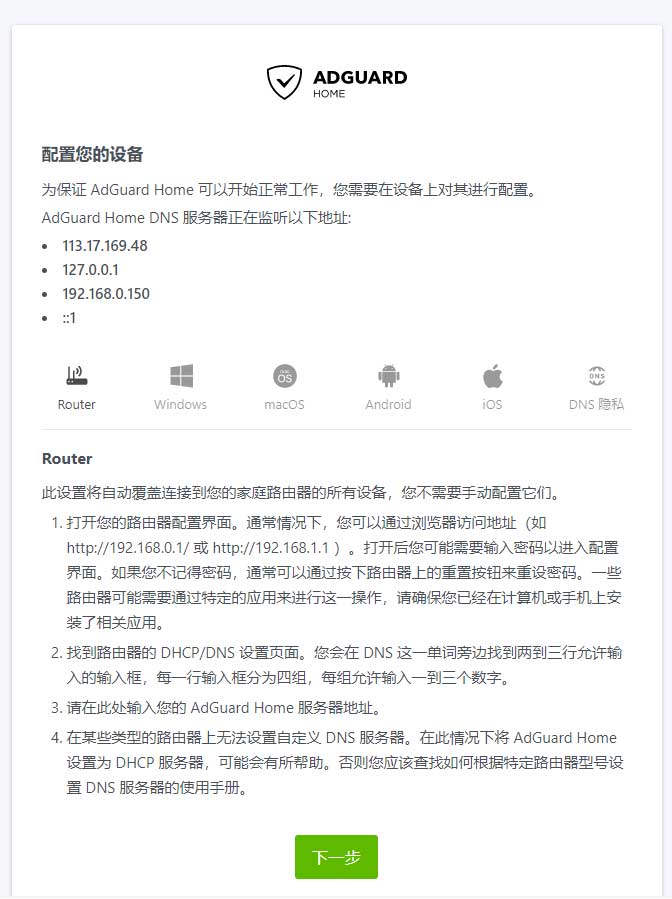

一些在其他设备中使用DNS服务的简单教程

安装完成

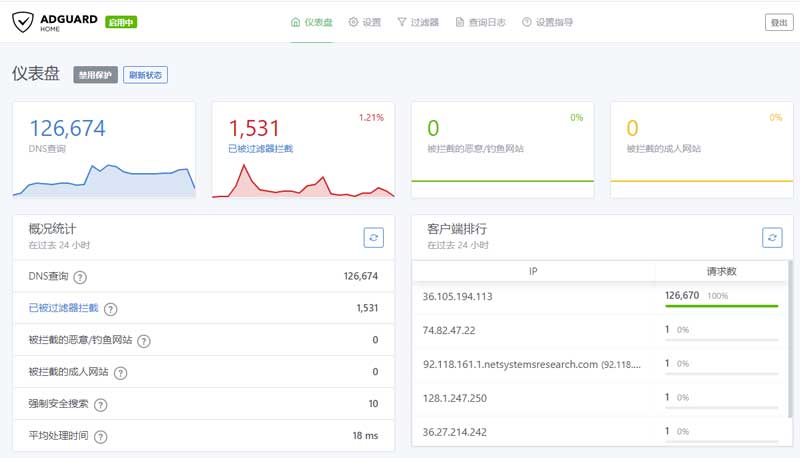

后台管理界面

额外设置

为了方便管理,可以继续输入命令把AdGuard安装为系统服务,这样设置以后你的AdGuard dns服务即使服务器重启以后开可以自动启动为你服务。

#设置为服务 ./AdGuardHome -s install #启动 systemctl start AdGuardHome #开机自启 systemctl enable AdGuardHome #重启 systemctl restart AdGuardHome #停止 systemctl stop AdGuardHome

DNS默认使用53(TCP/UDP)端口进行通信,因此别忘记放行53端口,否则DNS无法正常使用。如果安装了宝塔面板,可在面板内操作。

#firewalld放行53端口 firewall-cmd --zone=public --add-port=53/tcp --permanent firewall-cmd --zone=public --add-port=53/udp --permanent firewall-cmd --reload #iptables放行53端口 iptables -A INPUT -p tcp --dport 53 -j ACCEPT iptables -A INPUT -p udp --dport 53 -j ACCEPT service iptables save